Last updated on: mai 12th, 2024 16:35 pm

Système de contrôle d’accès tourniquet

Un système de contrôle d’accès par tourniquet est une solution de sécurité conçue pour gérer et surveiller le flux de personnes entrant ou sortant d’une zone sécurisée. Le système de contrôle d’accès par tourniquet est un moyen efficace de gérer et de contrôler l’entrée et la sortie des personnes dans divers environnements. Il intègre des composants matériels tels que des tourniquets pour piétons avec des systèmes d’identification, offrant ainsi une solution complète pour la sécurité et la gestion des accès.

Ce système utilise des tourniquets, des portes ou des barrières équipés d’une technologie de contrôle d’accès pour autoriser ou refuser l’entrée en fonction des justificatifs présentés. Sa principale fonction est de veiller à ce que seul le personnel autorisé puisse entrer dans des zones spécifiques, tout en offrant une expérience de voyage efficace et sûre.

Composition de base :

Le système de contrôle d’accès par tourniquet est un système complexe qui combine différents composants pour gérer et contrôler l’entrée et la sortie des personnes. Voici un aperçu de la composition de base du système de contrôle d’accès par tourniquet :

1. Tourniquet pour piétons :

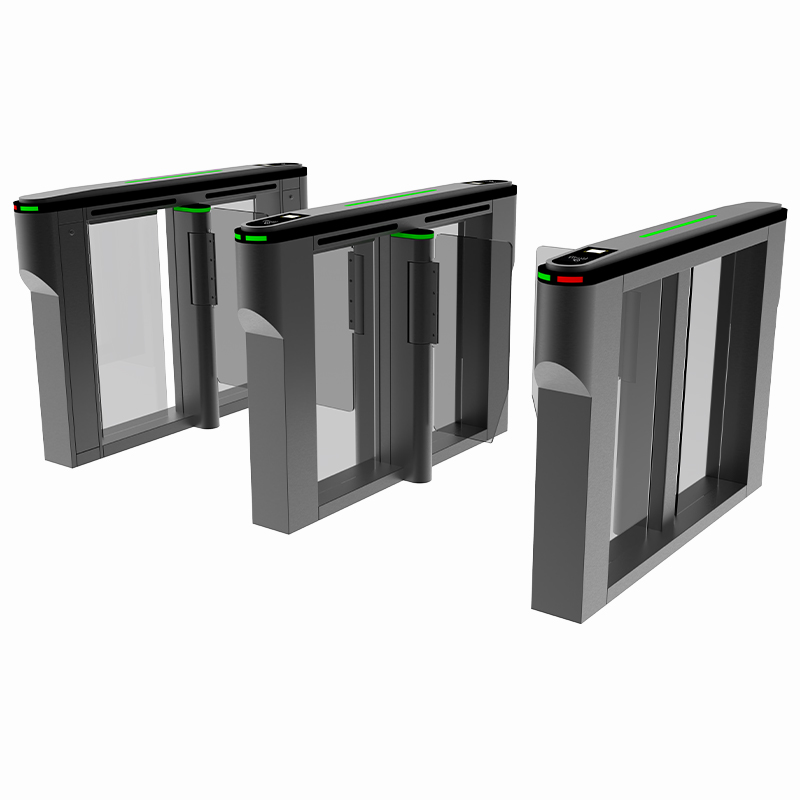

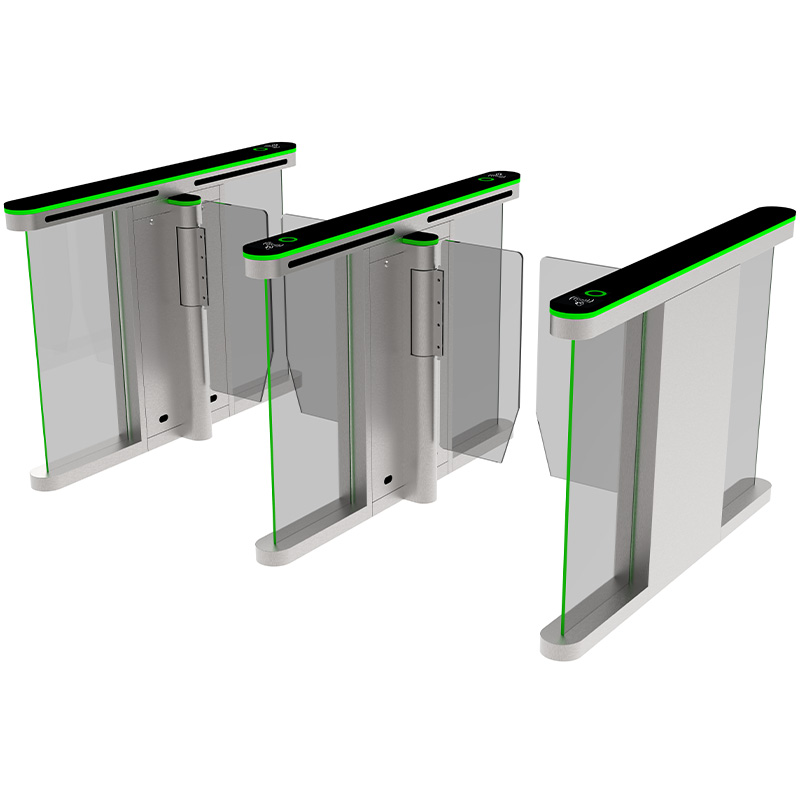

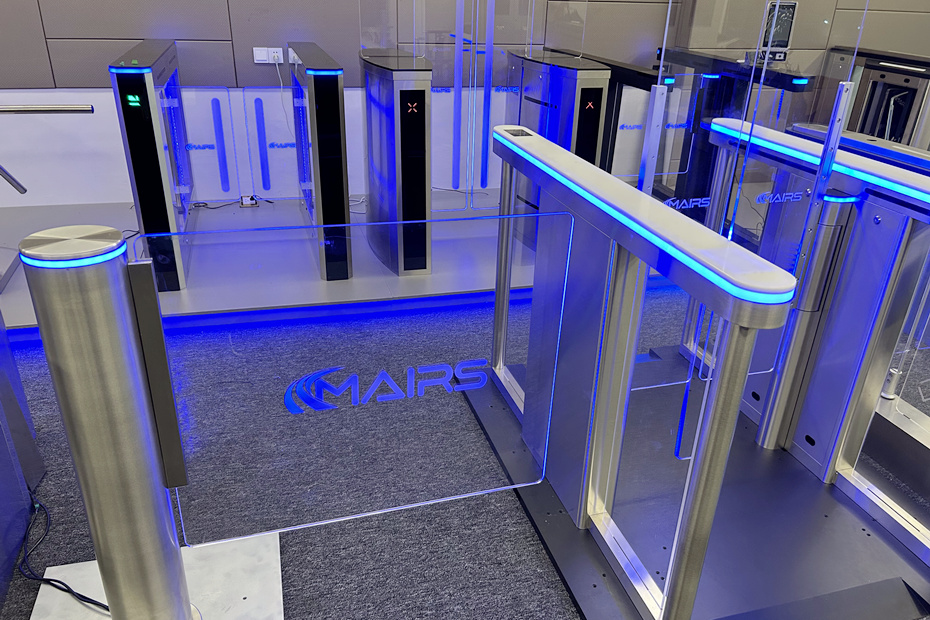

Les tourniquets sont des portes ou des barrières physiques installées aux points d’entrée. Il peut s’agir de tourniquets tripodes, de barrières à clapet, de portes battantes ou de tourniquets pleine hauteur, en fonction des exigences de sécurité et du niveau de contrôle requis.

2. Technologie de contrôle d’accès :

La technologie de contrôle d’accès est intégrée aux tourniquets pour authentifier les personnes. Les méthodes les plus courantes sont les suivantes :

Cartes de proximité : Les utilisateurs présentent une carte de proximité à un lecteur pour s’authentifier.

Lecteurs biométriques : Les lecteurs d’empreintes digitales, de reconnaissance faciale ou d’iris permettent de vérifier l’identité d’une personne.

Clavier/Saisie du code PIN : Les utilisateurs saisissent un numéro d’identification personnel (PIN) pour accéder au système.

3. Panneau de contrôle/contrôleur :

Le panneau de contrôle ou contrôleur gère la communication entre les tourniquets et le système de contrôle d’accès. Il traite les données d’authentification et contrôle le fonctionnement des tourniquets.

4. Base de données d’authentification :

Une base de données d’authentification stocke les informations d’identification de l’utilisateur, y compris les informations relatives à la carte, les données biométriques ou les codes PIN. Il est utilisé pour valider l’identité des personnes qui demandent l’accès.

5. Logiciel de gestion :

Le logiciel de gestion du contrôle d’accès fournit une interface utilisateur permettant aux administrateurs du système de configurer les paramètres, de gérer les informations d’identification des utilisateurs, de générer des rapports et de surveiller les événements liés à l’accès. Il permet de centraliser le contrôle et la surveillance de l’ensemble du système.

6. Intégration avec d’autres systèmes :

Les systèmes de contrôle d’accès par tourniquet peuvent s’intégrer à d’autres systèmes de sécurité, tels que les caméras CCTV, les systèmes de détection d’intrusion et les alarmes. Cette intégration renforce les mesures de sécurité globales et fournit une solution complète.

7. Systèmes d’alarme et de notification :

En cas de tentative d’accès non autorisé ou de violation de la sécurité, le système peut déclencher des alarmes et des notifications pour alerter le personnel de sécurité ou les administrateurs.

Caractéristiques du système:

Personnalisation et flexibilité :

Le système doit être flexible et personnalisable pour s’adapter aux différentes politiques de contrôle d’accès, aux autorisations des utilisateurs et aux exigences de sécurité en fonction des besoins spécifiques de l’établissement.

Piste d’audit et rapports :

Un système de contrôle d’accès par tourniquet conserve une piste d’audit des événements d’accès, fournissant un enregistrement détaillé de qui a accédé à la zone sécurisée, quand et par quel tourniquet. Ces informations sont précieuses pour le contrôle et l’audit de la sécurité.

Contrôle bidirectionnel :

Les tourniquets permettent généralement un contrôle bidirectionnel, permettant aux personnes autorisées d’entrer et de sortir. Le système veille à ce que le nombre d’entrées corresponde au nombre de sorties.

Avantages des systèmes de contrôle d’accès par tourniquet :

Amélioration de la sécurité et du contrôle d’accès.

Gestion efficace de la circulation des piétons.

Intégration avec d’autres systèmes de sécurité.

Personnalisable pour répondre aux besoins des différents établissements.

Amélioration des capacités de suivi et d’établissement de rapports.

Un système de contrôle d’accès par tourniquet constitue une solution robuste pour gérer l’accès aux zones sécurisées, en s’assurant que seules les personnes autorisées peuvent entrer, tout en conservant une trace d’audit de tous les événements d’accès.

Méthodes d’identification courantes :

Les méthodes d’identification les plus courantes dans les systèmes de contrôle d’accès par tourniquet sont les suivantes :

Reconnaissance du mot de passe :

Les utilisateurs saisissent un mot de passe correct pour obtenir l’accès. Facile à utiliser mais pose des problèmes de sécurité car les mots de passe peuvent être facilement divulgués. Convient pour un contrôle unidirectionnel.

Reconnaissance des cartes :

Utilise des cartes magnétiques ou des cartes à radiofréquence (RF) pour l’accès. Les cartes magnétiques sont moins coûteuses, mais elles sont sensibles à l’usure et à la copie. Les cartes RF offrent un accès sans contact, sont plus sûres et ont une durée de vie plus longue, mais elles sont plus chères.

Reconnaissance du code QR :

Le personnel reçoit des codes QR valides pour l’entrée, et une machine de lecture scanne le code QR pour le contrôle d’accès. Pratique pour gérer les entrées et sorties du personnel.

Reconnaissance biométrique :

Identifie les individus sur la base de caractéristiques biométriques uniques. En voici quelques exemples :

Reconnaissance des empreintes digitales : Les empreintes digitales sont prises en compte pour l’accès. Offre une grande sécurité mais peut avoir un coût élevé.

Reconnaissance faciale : Utilise les caractéristiques du visage pour l’identification. Elle offre une sécurité élevée sans nécessiter de cartes, mais elle peut être coûteuse et comporte des exigences en matière d’environnement et d’utilisation.

Reconnaissance des veines : Identifie les individus sur la base des motifs veineux. Offre une grande sécurité mais peut être plus coûteuse.

Chaque méthode d’identification a ses avantages et ses inconvénients, et le choix dépend de facteurs tels que les exigences de sécurité, les considérations de coût et les préférences de l’utilisateur. Les méthodes de reconnaissance biométrique gagnent en popularité en raison de leur niveau de sécurité élevé, tandis que les méthodes traditionnelles telles que la reconnaissance des cartes restent courantes. La reconnaissance des codes QR constitue une option pratique et sans contact pour le contrôle d’accès.

Les fonctions de base:

Le système de contrôle d’accès par tourniquet permet de gérer et de contrôler l’entrée et la sortie des personnes de manière sécurisée et organisée. Voici les principales fonctions d’un système de contrôle d’accès par tourniquet :

Vérification de l’accès :

Vérifier l’identité des personnes souhaitant entrer sur le territoire par des méthodes d’authentification telles que le glissement de carte, la reconnaissance biométrique (empreinte digitale, reconnaissance faciale), la saisie d’un code PIN ou le balayage d’un code QR.

Permissions d’entrée :

Accorder ou refuser l’accès en fonction de l’identité vérifiée et des autorisations d’accès prédéfinies associées à la personne.

Contrôle d’accès :

Vérifier et authentifier les personnes qui tentent d’entrer dans une zone sécurisée à l’aide de cartes d’identification, telles que les cartes à puce, les cartes d’identité, les codes QR, etc.

Contrôler l’accès en fonction des autorisations attribuées à la carte d’identification. Seul le personnel autorisé peut y pénétrer.

Gestion des autorisations :

Définir et gérer les autorisations d’accès pour des personnes ou des groupes spécifiques, ou pendant des périodes déterminées.

Suivi du temps et des présences :

Enregistrer et suivre les heures d’entrée et de sortie des personnes, en fournissant des données précises sur le temps et les présences.

Reconnaissance biométrique :

Utiliser des données biométriques, telles que les empreintes digitales ou les traits du visage, pour une vérification d’identité plus sûre et plus fiable.

Gestion des visiteurs :

Gérer l’entrée et la sortie des visiteurs en délivrant des autorisations d’accès temporaires et en suivant leurs déplacements.

Ouverture et fermeture du canal :

Actionner l’équipement de barrière tournante pour ouvrir et fermer le canal de passage en fonction des résultats de la vérification.

Le passage est contrôlé par des mécanismes tels que des bras rotatifs, des barrières pivotantes, des clapets, des portes coulissantes ou des tourniquets pleine hauteur.

Contrôle centralisé :

Utiliser les contrôleurs d’accès comme application de contrôle centrale pour gérer et coordonner l’ensemble du système de tourniquets.

Contrôler la fonctionnalité de l’équipement des tourniquets, en s’assurant de leur synchronisation et de leur bon fonctionnement.

Lecture des cartes :

Les lecteurs de cartes lisent les informations contenues dans les cartes d’identification et transmettent les données au contrôleur d’accès.

Prise en charge de différents types de cartes, y compris les cartes d’identité, les cartes à puce et les cartes CPU, en fonction des exigences du système.

Vérification de l’identité :

Authentifier les personnes à l’aide de plusieurs méthodes de vérification de l’identité, telles que les mots de passe, la numérisation des empreintes digitales ou d’autres mesures biométriques.

Renforcer la sécurité en utilisant des cartes à puce et des technologies de vérification avancées.

Surveillance en temps réel :

Contrôler l’entrée et la sortie des personnes en temps réel, en gardant une trace des événements d’accès et en enregistrant les données pertinentes.

Permettre aux administrateurs de superviser le fonctionnement du système et de réagir rapidement à toute irrégularité.

Capteurs :

Mettre en place des capteurs, des bobines et des dispositifs pour détecter différents états, notamment l’entrée et la sortie du personnel, le trafic à sens unique ou à double sens, etc.

Améliorer la capacité du système à s’adapter à différents scénarios de trafic et à maintenir la sécurité.

Système d’alarme :

Intégrer des alarmes sonores et lumineuses dans le système afin de fournir des alertes sonores et visuelles en réponse à des événements de sécurité ou à des tentatives d’accès non autorisé.

Mettre en œuvre des mesures de sécurité supplémentaires, telles que la surveillance vidéo, pour renforcer la sécurité et dissuader les menaces potentielles.

Gestion des données :

Gérer les informations relatives à l’entrée et à la sortie du personnel, en permettant aux administrateurs d’ajouter ou de supprimer des données selon les besoins.

Soutenir les fonctions d’analyse des données et d’établissement de rapports afin de mieux comprendre et d’optimiser les performances du système.

Multi-fonctionnalité :

Fournir un système polyvalent qui peut être utilisé en combinaison avec des systèmes d’assiduité, de gestion des frais, de billetterie et d’autres applications logicielles.

Faciliter diverses fonctions de gestion, notamment le contrôle de l’accès des employés aux cartes, la gestion des déplacements domicile-travail, la gestion des repas, etc.

En résumé, le système de contrôle d’accès par tourniquet joue un rôle crucial en garantissant des processus d’entrée et de sortie sûrs, organisés et efficaces, en incorporant des technologies et des caractéristiques avancées pour améliorer le contrôle d’accès et la sécurité dans leur ensemble.

En bref, le système de contrôle d’accès du tourniquet n’est pas seulement une installation nécessaire pour la gestion des canaux des lieux publics, mais également un équipement de base pour la gestion interne de l’entreprise moderne. Il peut aider les entreprises à améliorer la sécurité, l’efficacité de la gestion du personnel et le niveau des technologies de l’information, et à promouvoir le développement des entreprises.

La fonction du système de contrôle d’accès intelligent du tourniquet doit répondre aux besoins réels et ne doit pas être flashy. Si la poursuite unilatérale du potentiel de pointe du système conduira à des investissements excessifs et s’écartera trop des besoins réels. Par conséquent, la praticabilité du système est le premier principe à suivre en premier. Dans le même temps, les produits frontaux et le logiciel système du système ont une bonne facilité d’apprentissage et une bonne opérabilité. En particulier, l’opérabilité (commodité) permet aux gestionnaires disposant de niveaux d’exploitation informatique primaires de maîtriser les éléments essentiels de fonctionnement du système grâce à une formation simple et d’atteindre le niveau opérationnel d’exécution des tâches.

Avantages du système :

Le système de contrôle d’accès par tourniquet offre de nombreux avantages pour la gestion et la sécurisation des points d’entrée dans différents environnements. En voici les principaux avantages :

Sécurité renforcée :

Fournit un système d’entrée contrôlé et sécurisé, empêchant l’accès non autorisé et améliorant la sécurité globale.

Authentification biométrique :

Intègre des méthodes d’authentification biométrique avancées, telles que l’empreinte digitale ou la reconnaissance faciale, pour une sécurité accrue et une identification précise.

Suivi du temps et des présences :

Enregistre et suit les heures d’entrée et de sortie des personnes, facilitant ainsi le suivi précis du temps et des présences des employés.

Enregistrement des données et établissement de rapports :

Enregistre les données d’entrée et de sortie, ce qui constitue une ressource précieuse pour l’audit, la conformité et la production de rapports sur les schémas d’accès.

Prévention du « tailgating » :

Réduit le risque de talonnage ou de ferroutage en n’autorisant l’entrée qu’aux personnes munies d’une carte d’identité valide.

Flexibilité opérationnelle :

Offre des configurations flexibles, telles que le réglage des tourniquets pour qu’ils soient normalement ouverts ou normalement fermés en fonction des besoins opérationnels.

Intégration avec d’autres systèmes :

S’intègre à d’autres systèmes de sécurité, tels que les caméras de surveillance et les alarmes incendie, pour une solution de sécurité complète.

Gestion des files d’attente :

Régule le flux de personnes, en évitant la surpopulation et en garantissant un processus d’entrée fluide, en particulier dans les zones très fréquentées.

Surveillance et contrôle à distance :

Permet de surveiller et de contrôler à distance le système de contrôle d’accès, ce qui offre une certaine souplesse au personnel de sécurité.

Paramètres personnalisables :

Permet de personnaliser les autorisations d’accès, les configurations et les paramètres de sécurité en fonction des besoins spécifiques de l’environnement.

Efficacité opérationnelle :

Rationalise les processus d’entrée, en réduisant les goulets d’étranglement et en améliorant l’efficacité opérationnelle globale.

Dissuasion de l’accès non autorisé :

Il s’agit d’un moyen de dissuasion visible pour les personnes non autorisées, qui décourage les tentatives d’entrée illégale.

Une solution rentable :

Fournit une solution rentable et évolutive pour le contrôle d’accès et la sécurité, en particulier par rapport aux mesures de sécurité traditionnelles.

Réduction de la dépendance à l’égard des clés physiques :

Élimine le besoin de clés physiques, réduisant ainsi le risque de perte ou de duplication des clés.

Dans l’ensemble, le système de contrôle d’accès par tourniquet offre une solution complète et efficace pour gérer les accès et garantir un environnement sécurisé.

Principe de fonctionnement:

Le principe de fonctionnement d’un système de contrôle d’accès par tourniquet implique l’intégration de composants matériels, de méthodes d’identification et de mécanismes de contrôle. Voici un aperçu général du fonctionnement d’un système de contrôle d’accès par tourniquet :

Méthodes d’identification :

Les personnes souhaitant entrer sur le territoire sont tenues de s’authentifier à l’aide de différentes méthodes d’identification. Les méthodes d’identification les plus courantes sont les suivantes

Lecteur de cartes : Les personnes présentent leurs cartes d’accès (telles que les cartes RFID) à un lecteur de cartes pour vérification.

Reconnaissance biométrique : Utilise des données biométriques (empreintes digitales, traits du visage, balayage de l’iris) pour une identification précise.

Saisie d’un mot de passe ou d’un code PIN : Les personnes saisissent un mot de passe ou un code PIN unique pour s’authentifier.

Numérisation du code QR : Scanner les codes QR affichés sur les appareils mobiles ou les cartes d’accès.

Terminal de contrôle d’accès :

Les données d’identification sont traitées par un terminal de contrôle d’accès, qui peut comprendre un écran d’affichage, un microphone, un haut-parleur et des méthodes d’entrée.

Contrôleur d’accès :

Le contrôleur d’accès est l’unité centrale du système. Il vérifie les données d’authentification reçues du terminal de contrôle d’accès et détermine s’il faut accorder l’accès.

Vérification de l’autorisation :

Le contrôleur vérifie les données d’identification par rapport aux informations préenregistrées dans la base de données du système. Il vérifie si la personne dispose des autorisations nécessaires pour accéder à la zone sécurisée.

Activation des tourniquets :

Si la vérification est concluante, le contrôleur d’accès envoie un signal pour activer le tourniquet, permettant ainsi l’entrée autorisée..

Mouvement des tourniquets :

Le tourniquet s’ouvre pour permettre l’entrée et la personne peut passer. Le mouvement du tourniquet peut prendre la forme de bras pivotants, de barrières coulissantes ou d’une rotation du tourniquet sur toute la hauteur, en fonction du type spécifique de tourniquet.

Suivi du temps et des présences :

Le système enregistre l’événement d’entrée, l’heure et l’identité de la personne. Ces données peuvent être utilisées à des fins de suivi du temps et des présences.

Alarmes et notifications :

En cas de tentative d’entrée non autorisée ou de problème dans le processus d’authentification, le système peut déclencher des alarmes et des notifications. Il peut s’agir d’alarmes sonores, d’alertes visuelles ou de notifications envoyées au personnel de sécurité.

Intégration avec d’autres systèmes :

Le système de contrôle d’accès par tourniquet peut être intégré à d’autres systèmes de sécurité et de gestion, tels que les caméras de surveillance, les alarmes incendie et les systèmes de gestion des visiteurs, afin d’améliorer les mesures de sécurité globales.

Surveillance et contrôle à distance :

Certains systèmes offrent des capacités de surveillance et de contrôle à distance, ce qui permet au personnel de sécurité de gérer le système à partir d’un emplacement central.

Gestion des files d’attente :

Dans les zones très fréquentées, le système de contrôle d’accès par tourniquet permet de réguler le flux de personnes, d’éviter la surpopulation et de garantir un processus d’entrée fluide.

Intégration de la sécurité incendie :

En cas d’incendie ou d’urgence, le système peut s’intégrer aux systèmes d’alarme incendie pour ouvrir automatiquement les tourniquets, facilitant ainsi une évacuation rapide et sûre.

Le principe de fonctionnement d’un système de contrôle d’accès par tourniquet est centré sur l’identification précise, la vérification des autorisations et le contrôle de l’accès aux zones sécurisées. Il renforce la sécurité, garantit la conformité avec les politiques d’accès et fournit un enregistrement des événements d’entrée à des fins de contrôle et d’analyse.

Principes de conception des systèmes :

En raison de la nécessité d’une gestion sûre et efficace, la conception d’un système de contrôle d’accès antistatique doit suivre les principes suivants :

La praticabilité du système

Le contenu du système de contrôle d’accès doit répondre aux besoins réels, pas être clinquant. Si la poursuite unilatérale de la nature de premier plan du système, Il est lié à causer trop d’investissements et trop loin des besoins réels. Par conséquent, la praticabilité du système est le premier principe à suivre. Dans le même temps, les produits frontaux et le logiciel système du système ont une bonne facilité d’apprentissage et une bonne opérabilité. En particulier, l’opérabilité permet au personnel de gestion ayant un niveau d’opération d’ordinateur principal de maîtriser les éléments essentiels de fonctionnement du système grâce à une formation simple, de manière à atteindre le niveau d’opération d’accomplissement de la tâche de service.

La stabilité du système

Parce que le système de contrôle d’accès est un système de travail ininterrompu à long terme et est étroitement lié au fonctionnement normal de notre atelier électrostatique, la stabilité du système est donc particulièrement importante. Le système doit avoir plus de trois ans d’expérience d’application réussie sur le marché et les groupes de clients correspondants et le système de service client

Sécurité du système

Tous les équipements et accessoires du système de contrôle d’accès fonctionnent de manière sûre et fiable. Il doit également être conforme aux normes de sécurité chinoises ou internationales pertinentes. Et il peut fonctionner efficacement dans un environnement non idéal. La puissante fonction de surveillance en temps réel et la fonction de liaison garantissent pleinement la sécurité de l’environnement de l’utilisateur.

Maintenabilité du système

La maintenance du système de contrôle d’accès en cours de fonctionnement doit être aussi simple que possible. Le fonctionnement du système peut fonctionner lorsque l’alimentation est allumée, la mesure dans laquelle vous pouvez le brancher. Et il n’est pas nécessaire d’utiliser trop d’outils de maintenance spéciaux dans le processus de maintenance. De la configuration de l’ordinateur à la configuration du système, la configuration de l’équipement frontal a pleinement pris en compte la fiabilité du système.

Lorsque nous atteignons le taux de défaillance du système le plus bas, nous considérons également que même lorsque des problèmes surviennent pour des raisons inattendues, nous pouvons assurer le stockage pratique et la récupération rapide des données, et nous assurer que le canal peut être ouvert rapidement en cas d’urgence. La maintenance de l’ensemble du système est en ligne et le fonctionnement normal de tous les équipements ne sera pas interrompu en raison de la maintenance de certains équipements.

Système de reconnaissance faciale

Le système de contrôle d’accès de tourniquet de reconnaissance faciale est un nouveau choix pour la gestion d’accès d’entreprise. Dans l’environnement de bureau d’aujourd’hui, un système de contrôle d’accès à tourniquet est l’un des dispositifs qui assurent la sécurité des entreprises. Avec les progrès continus de la science et de la technologie, les systèmes de contrôle d’accès à tourniquet traditionnels sont progressivement incapables de répondre aux besoins de sécurité des entreprises modernes. Par conséquent, les systèmes de contrôle d’accès des tourniquets à reconnaissance faciale sont progressivement devenus un choix important pour la gestion du contrôle d’accès des tourniquets d’entreprise.

Le système de contrôle d’accès de tourniquet de reconnaissance faciale est un système de contrôle d’accès de tourniquet intelligent basé sur la technologie de reconnaissance faciale. Comparé aux systèmes traditionnels de contrôle d’accès de tourniquet, il a une sécurité et une commodité plus élevées. Le système adopte une technologie avancée de reconnaissance faciale, qui peut identifier rapidement et avec précision les informations d’identité des employés et terminer l’opération d’ouverture de la porte en quelques secondes. Il peut empêcher efficacement les étrangers d’entrer dans l’entreprise et réaliser une gestion automatisée de toutes les présences du personnel et des enregistrements de présence des employés.

Par rapport aux systèmes d’accès à tourniquet traditionnels, les systèmes d’accès à tourniquet à reconnaissance faciale présentent les avantages significatifs suivants :

1. Haute sécurité : Adoptant la technologie de reconnaissance faciale, il peut identifier avec précision l’identité des employés et empêcher les intrusions illégales et les dommages malveillants.

2. Très pratique : les employés n’ont pas besoin de transporter des cartes d’accès ou d’autres éléments, et n’ont besoin que d’effectuer une reconnaissance faciale pour terminer l’opération d’ouverture de la porte, ce qui permet d’économiser beaucoup de temps et d’énergie.

3. Gestion automatisée : le système de contrôle d’accès par reconnaissance faciale peut réaliser un traitement automatisé de la gestion des présences du personnel et des enregistrements de présence des employés, améliorant ainsi l’efficacité et la précision de la gestion.

En résumé, le système de contrôle d’accès à tourniquet à reconnaissance faciale est un choix de nouvelle génération pour la gestion des accès d’entreprise, fournissant des services de contrôle d’accès plus efficaces, sécurisés et pratiques. Avec l’innovation et l’amélioration continues de la technologie, les systèmes de contrôle d’accès des tourniquets à reconnaissance faciale seront plus largement utilisés sur le futur marché.

Ce qui précède fournit une introduction générale sur le système de contrôle d’accès du tourniquet de reconnaissance faciale., jetons un coup d’œil aux caractéristiques du système de contrôle d’accès du tourniquet de reconnaissance faciale

1. Une fois que le piéton qui suit a quitté la zone de détection de protection, la première zone de détection de sécurité détecte une entrée non autorisée et la porte est fermée, l’alarme retentit et le système de contrôle d’accès du tourniquet à reconnaissance faciale a des fonctions telles que l’alarme d’intrusion illégale, l’alarme d’intrusion inversée. , alarme de fin et alarme de temporisation.

2. Équipé d’un encodeur numérique, il corrige automatiquement l’angle de pivotement et les performances de synchronisation de la porte battante AB sont solides.

3. Indicateur de trafic directionnel LED, indiquant l’état du canal, guidant les piétons pour passer rapidement.

4. Le système de contrôle d’accès du tourniquet à reconnaissance faciale est équipé d’une double protection mécanique et photoélectrique et d’un anti-pincement, et la transmission d’amortissement de la porte battante est automatiquement séparée.

5. Le tourniquet de reconnaissance faciale n’a aucun bruit, des performances stables et durables, une apparence robuste et n’est pas facile à porter.

6. Lorsque la porte du tourniquet pivotant est impactée par des forces externes, le système de contrôle d’accès du tourniquet à reconnaissance faciale peut automatiquement amortir l’angle de déviation pour éviter d’endommager le tourniquet pivotant.

7. Les piétons font marche arrière et sortent du piéton par la deuxième zone de détection de sécurité. Avant que la porte ne soit restaurée à son état de base, la deuxième zone de détection de sécurité qui n’a pas émis de signal d’ouverture de porte légale détecte à nouveau quelqu’un entrant, et les alarmes du système de contrôle d’accès de la porte d’accès rapide au visage.

Quelles sont les caractéristiques du système de contrôle d’accès du tourniquet à reconnaissance faciale ? Après l’introduction ci-dessus, je pense que tout le monde devrait être clair maintenant. Ces dernières années, la technologie de reconnaissance faciale a été largement utilisée sur diverses plates-formes, et les systèmes de contrôle d’accès des tourniquets à reconnaissance faciale ont également été largement favorisés. Si vous avez des besoins connexes, veuillez contacter notre service client en ligne.

Résolution des défauts

De nos jours, de nombreux endroits ont utilisé des portes de tourniquet de contrôle d’accès à reconnaissance faciale, et la reconnaissance faciale a également apporté une commodité considérable aux utilisateurs. En utilisation quotidienne, il peut également y avoir des dysfonctionnements dans le système de contrôle d’accès du tourniquet à reconnaissance faciale. Alors, parlons brièvement des solutions courantes pour faire face aux dysfonctionnements du système de contrôle d’accès du tourniquet de reconnaissance.

Solutions courantes de défaillance du système de contrôle d’accès au tourniquet de reconnaissance faciale :

1. Les raisons possibles du problème de la machine de reconnaissance faciale qui n’ouvre pas la porte et de l’écran bloqué lors de la vérification incluent : la ligne de signal réseau n’est pas correctement connectée, l’alimentation ne peut pas être fournie normalement, le signal de déverrouillage n’est pas émis pendant vérification, et la serrure électronique de support fonctionne mal. Les étapes pour résoudre le problème avec la machine de reconnaissance faciale sont les suivantes : reconnectez la ligne de signal pour le test, court-circuitez le test GND/PUSH, connectez le signal de détection COM, et il est recommandé de le remplacer par une nouvelle détection de serrure électronique.

2. Le problème de la lumière de remplissage de l’appareil allumée pendant une longue période, en particulier dans les applications de bureau d’entreprise, peut avoir un certain impact sur l’environnement de travail. Lors de l’achat d’un terminal d’appareil, il est nécessaire de communiquer clairement avec le fournisseur s’il est possible de choisir de régler la lumière d’appoint à l’heure ou si l’appareil peut régler automatiquement la luminosité de la lumière d’appoint en fonction des changements de lumière.

3. Le problème d’erreur d’identification sur l’appareil peut être résolu en augmentant le seuil de reconnaissance. Généralement, plus le seuil est élevé, plus la probabilité d’erreur d’identification est faible. Cependant, il convient également de noter que plus le seuil est élevé, plus la vitesse de reconnaissance faciale est lente. Le taux et la vitesse de reconnaissance sont une épée à double tranchant. Pour trouver le bon équilibre, les problèmes ci-dessus peuvent être évités. Ceux qui peuvent y parvenir devraient être des fabricants professionnels de machines de reconnaissance d’accès facial.

Ce qui précède présente brièvement plusieurs solutions courantes à la défaillance du système de contrôle d’accès à reconnaissance faciale, mais il est toujours recommandé aux utilisateurs de rechercher du personnel professionnel auprès du fabricant pour gérer la défaillance du tourniquet à reconnaissance faciale.

Présentation du logiciel système

Quel que soit le type de contrôleur d’accès que vous choisissez, il sera équipé du logiciel de gestion correspondant. Les fonctions que le logiciel peut réaliser sont fondamentalement les mêmes. Le logiciel système dispose d’une interface utilisateur conviviale, d’un fonctionnement simple et pratique, d’un affichage hiérarchique de tous les caractères anglais, d’un fonctionnement de la souris dans une fenêtre, d’un enregistrement automatique sur disque et de diverses méthodes de requête. Parce que le logiciel système adopte un format de base de données, il peut être compatible avec d’autres logiciels de bureau. La gestion des présences et du personnel peut être effectuée.

Quel que soit le type de contrôleur d’accès, il est équipé du logiciel système correspondant. Les fonctionnalités du logiciel sont généralement similaires d’un système à l’autre. Voici un aperçu des caractéristiques que l’on trouve couramment dans les logiciels de systèmes de contrôle d’accès par tourniquet :

Interface conviviale :

Le logiciel du système est doté d’une interface conviviale et d’un fonctionnement simple et pratique. Il utilise souvent des affichages hiérarchiques en caractères anglais, l’utilisation de la souris à fenêtre, l’enregistrement automatique sur disque et diverses méthodes d’interrogation.

Compatibilité et intégration :

Le logiciel du système adoptant un format de base de données, il est compatible avec d’autres logiciels de bureautique. Il prend en charge la gestion des présences et du personnel, offrant ainsi une plateforme polyvalente pour les besoins de l’organisation.

Configuration et initialisation de l’appareil :

Vérifiez l’heure et la date de la machine à cartes

Réglages d’ouverture et de fermeture de la porte :

Permet de définir l’état d’ouverture et de fermeture de la porte, y compris les jours de repos. Il permet de configurer les horaires d’ouverture des portes à différents moments de la journée.

Configuration du contrôle d’accès :

Fournit des options pour définir la manière d’accéder à la porte, les méthodes d’accès et la gestion des cartes d’utilisateur. Il s’agit notamment d’ajouter et de supprimer des cartes d’utilisateur et de définir la période de validité des cartes d’utilisateur.

Paramètres du logiciel :

Permet le paramétrage de base du logiciel, y compris la configuration du mot de passe et des paramètres de base personnels.

Initialisation et gestion de la base de données :

Le médecin de la base de données consiste à trier les tables du logiciel

Contribution et définition des départements :

Saisie et réglage du département

Demande d’informations sur le personnel :

Permet d’interroger les informations relatives au personnel, offrant ainsi une vue d’ensemble détaillée des personnes présentes dans le système.

Extraction de données et statistiques :

Extraire et convertir les informations relatives à l’enregistrement des cartes à partir de la machine à cartes, et établir des statistiques quotidiennes et mensuelles sur les données d’accès.

Intégration des systèmes d’exploitation et des logiciels :

Le logiciel du système fonctionne sur la plate-forme d’exploitation WIN2000 ou WinXP et s’intègre au système d’exploitation et aux autres composants logiciels.

Surveillance en temps réel :

4. Surveillez le personnel d’entrée/sortie en temps réel, modifiez chaque zone de porte, programmez le système, interrogez toutes les urgences et les données d’accès du personnel en temps réel ;

Gestion des bases de données :

La base de données du logiciel adopte un serveur SQL standard ou une base de données Access avec une interface d’accès général ODBC. Il offre des fonctions d’importation et d’exportation au format Excel.

Stockage et rapports :

Classe les informations et les rapports du système de stockage pour faciliter la recherche et l’extraction. La fonction de rapport permet une analyse et une gestion complètes des données.

En résumé, le logiciel de contrôle d’accès par tourniquet est un outil puissant qui rationalise la configuration, la gestion et la surveillance des systèmes de contrôle d’accès. Son interface conviviale et ses diverses fonctionnalités en font un élément essentiel pour assurer une gestion efficace de la sécurité et du personnel.