Last updated on: September 27th, 2024 18:58 pm

Sistema de controle de acesso de catraca

Um sistema de controlo de acesso por torniquete é uma solução de segurança concebida para gerir e monitorizar o fluxo de pessoas que entram ou saem de uma área segura. O sistema de controlo de acesso por torniquete é um meio eficaz de gerir e controlar a entrada e saída de pessoas em vários ambientes. Integra componentes de hardware, tais como portas de torniquete para peões, com sistemas de identificação, oferecendo uma solução abrangente para a segurança e gestão de acessos.

Este sistema utiliza torniquetes, portões ou barreiras equipados com tecnologia de controlo de acesso para permitir ou recusar a entrada com base nas credenciais apresentadas. A sua principal função é garantir que apenas o pessoal autorizado possa entrar em áreas específicas, proporcionando uma experiência de viagem eficiente e segura.

Composição básica:

O sistema de controlo de acesso por torniquete é um sistema complexo que combina vários componentes para gerir e controlar a entrada e saída de pessoas. Segue-se uma visão geral da composição básica do sistema de controlo de acesso por torniquete:

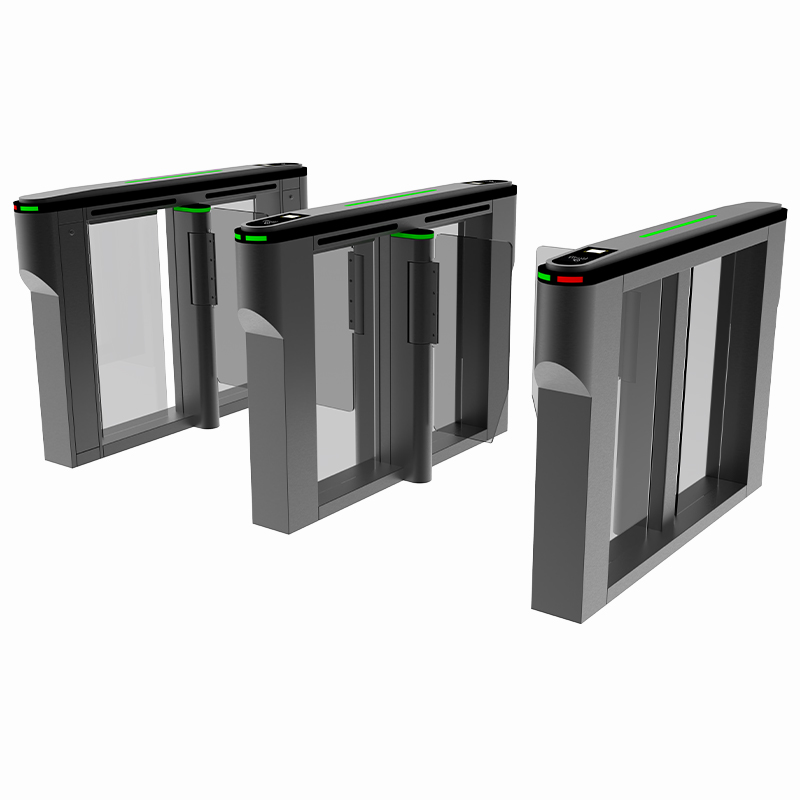

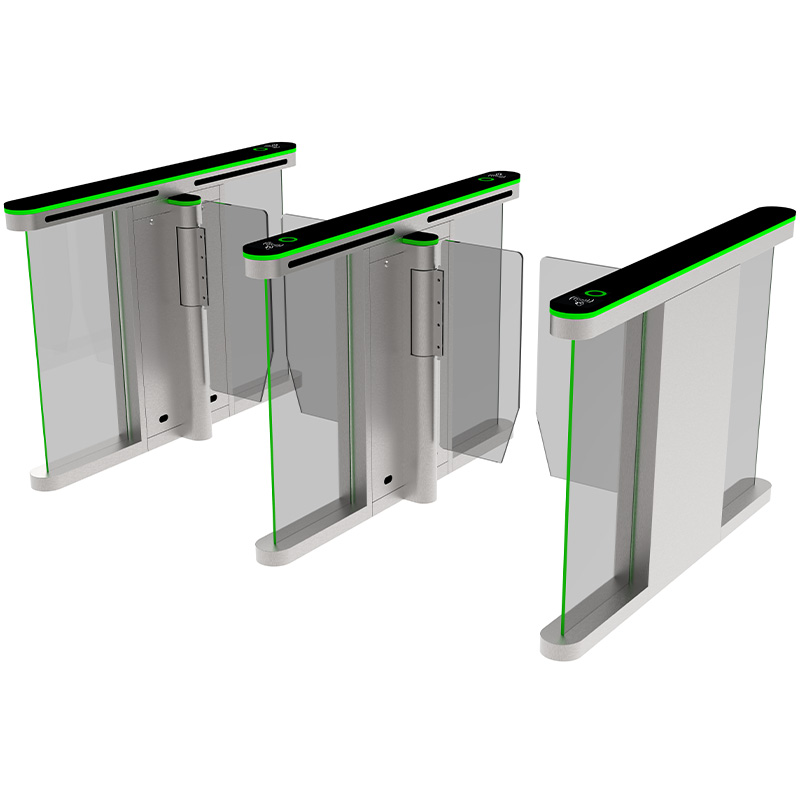

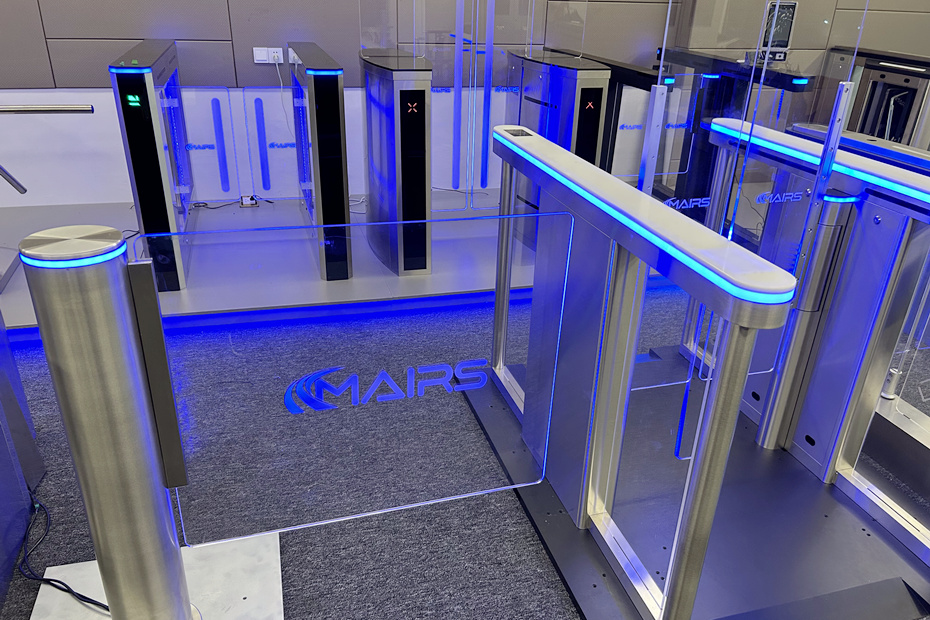

1. Portão de torniquete para peões:

Os torniquetes são portões ou barreiras físicas instaladas nos pontos de entrada. Podem incluir torniquetes de tripé, barreiras basculantes, portões de batente ou torniquetes de altura total, dependendo dos requisitos de segurança e do nível de controlo necessário.

2. Tecnologia de controlo de acesso:

A tecnologia de controlo de acesso está integrada nos torniquetes para autenticar as pessoas. Os métodos mais comuns incluem:

Cartões de proximidade: Os utilizadores apresentam um cartão de proximidade a um leitor para autenticação.

Leitores biométricos: Os leitores de impressões digitais, de reconhecimento facial ou de íris verificam a identidade de uma pessoa.

Entrada de teclado/PIN: Os utilizadores introduzem um número de identificação pessoal (PIN) para aceder.

3. Painel de controlo/controlador:

O painel de controlo ou controlador gere a comunicação entre os torniquetes e o sistema de controlo de acesso. Processa os dados de autenticação e controla o funcionamento dos torniquetes.

4. Base de dados de autenticação:

Uma base de dados de autenticação armazena as credenciais do utilizador, incluindo informações do cartão, dados biométricos ou PINs. É utilizada para validar a identidade dos indivíduos que pretendem aceder.

5. Software de gestão:

O software de gestão de controlo de acessos fornece uma interface de utilizador para os administradores de sistemas configurarem definições, gerirem credenciais de utilizador, gerarem relatórios e monitorizarem eventos de acesso. Permite o controlo central e a monitorização de todo o sistema.

6. Integração com outros sistemas:

Os sistemas de controlo de acesso por torniquete podem integrar-se noutros sistemas de segurança, como câmaras CCTV, sistemas de deteção de intrusão e alarmes. Esta integração melhora as medidas de segurança globais e fornece uma solução abrangente.

7. Sistemas de alarme e de notificação:

No caso de tentativas de acesso não autorizado ou de violações da segurança, o sistema pode acionar alarmes e notificações para alertar o pessoal de segurança ou os administradores.

Caraterísticas principais:

Personalização e flexibilidade:

O sistema deve ser flexível e personalizável para acomodar diferentes políticas de controlo de acesso, permissões de utilizador e requisitos de segurança com base nas necessidades específicas da instalação.

Pista de auditoria e relatórios:

Um sistema de controlo de acesso por torniquete mantém uma pista de auditoria dos eventos de acesso, fornecendo um registo detalhado de quem acedeu à área protegida, quando e através de que torniquete. Esta informação é valiosa para a monitorização e auditorias de segurança.

Controlo bidirecional:

Os torniquetes suportam normalmente o controlo bidirecional, permitindo a entrada e saída de pessoas autorizadas. O sistema assegura que o número de entradas corresponde ao número de saídas.

Vantagens dos sistemas de controlo de acesso por torniquete:

Melhoria da segurança e do controlo de acesso.

Gestão eficaz do tráfego pedonal.

Integração com outros sistemas de segurança.

Personalizável para se adaptar às diferentes necessidades das instalações.

Capacidades melhoradas de monitorização e elaboração de relatórios.

Um sistema de controlo de acesso por torniquete fornece uma solução robusta para gerir o acesso a áreas seguras, garantindo que apenas os indivíduos autorizados podem entrar, mantendo uma pista de auditoria de todos os eventos de acesso.

Métodos de identificação comuns:

Os métodos de identificação mais comuns nos sistemas de controlo de acesso por torniquete incluem

Reconhecimento de palavras-passe:

Os utilizadores introduzem uma palavra-passe correta para obterem acesso. Fácil de utilizar, mas apresenta problemas de segurança, uma vez que as palavras-passe podem ser facilmente divulgadas. Adequado para controlo unidirecional.

Reconhecimento de cartões:

Utiliza cartões magnéticos ou cartões de radiofrequência (RF) para acesso. Os cartões magnéticos têm um custo mais baixo, mas são susceptíveis de desgaste e cópia. Os cartões RF oferecem acesso sem contacto, são mais seguros e têm uma vida útil mais longa, mas são mais caros.

Reconhecimento de códigos QR:

O pessoal recebe códigos QR válidos para entrar e uma máquina de leitura lê o código QR para controlo de acesso. Prático para gerir as entradas e saídas do pessoal.

Reconhecimento biométrico:

Identifica indivíduos com base em caraterísticas biométricas únicas. Os exemplos incluem:

Reconhecimento de impressões digitais: Faz corresponder as impressões digitais para efeitos de acesso. Proporciona uma elevada segurança, mas pode ter um custo elevado.

Reconhecimento facial: Utiliza caraterísticas faciais para a identificação. Oferece uma elevada segurança sem a necessidade de cartões, mas pode ser dispendioso e tem requisitos ambientais e de utilização.

Reconhecimento de veias: Identifica as pessoas com base nos padrões das veias. Proporciona uma elevada segurança, mas pode ter um custo mais elevado.

Cada método de identificação tem as suas vantagens e desvantagens, e a escolha depende de factores como requisitos de segurança, considerações de custo e preferências do utilizador. Os métodos de reconhecimento biométrico estão a ganhar popularidade devido aos seus elevados níveis de segurança, enquanto os métodos tradicionais, como o reconhecimento de cartões, continuam a ser comuns. O reconhecimento do código QR proporciona uma opção conveniente e sem contacto para o controlo de acesso.

Funções básicas:

O sistema de controlo de acesso por torniquete funciona para gerir e controlar a entrada e saída de pessoas de forma segura e organizada. Eis as principais funções de um sistema de controlo de acesso por torniquete:

Verificação de acesso:

Verificar a identidade das pessoas que pretendem entrar através de métodos de autenticação, como a passagem do cartão, o reconhecimento biométrico (impressão digital, reconhecimento facial), a introdução de PIN ou a leitura de códigos QR.

Permissões de entrada:

Conceder ou recusar o acesso com base na identidade verificada e nas permissões de acesso predefinidas associadas ao indivíduo.

Controlo de acesso:

Verificar e autenticar as pessoas que tentam entrar numa área segura utilizando cartões de identificação, tais como cartões IC, cartões ID, códigos QR, etc.

Controlar o acesso com base nas permissões atribuídas ao cartão de identificação. Só é permitida a entrada de pessoal autorizado.

Gestão de autorizações:

Definir e gerir permissões de acesso para indivíduos específicos, grupos ou durante períodos de tempo especificados.

Controlo de tempo e assiduidade:

Registar e acompanhar as horas de entrada e saída dos indivíduos, fornecendo dados precisos sobre o tempo e a assiduidade.

Reconhecimento biométrico:

Utilize dados biométricos, como impressões digitais ou caraterísticas faciais, para uma verificação de identidade mais segura e fiável.

Gestão de visitantes:

Gerir a entrada e saída de visitantes, emitindo autorizações de acesso temporárias e acompanhando os seus movimentos.

Abertura e fecho do canal:

Operar o equipamento do torniquete para abrir e fechar o canal de passagem com base nos resultados da verificação.

Conseguir uma passagem controlada através de mecanismos como braços rotativos, barreiras giratórias, abas, portões deslizantes ou torniquetes de altura total.

Controlo centralizado:

Utilizar controladores de controlo de acesso como aplicação de controlo central para gerir e coordenar o sistema global de torniquetes.

Controlar a funcionalidade do equipamento dos torniquetes, assegurando a sincronização e o bom funcionamento.

Leitura de cartas:

Utilizar leitores de cartões para ler as informações dos cartões de identificação, transmitindo os dados para o controlador de controlo de acesso.

Suporta vários tipos de cartões, incluindo cartões de identificação, cartões IC e cartões CPU, consoante os requisitos do sistema.

Verificação de identidade:

Autenticar indivíduos através de múltiplos métodos de verificação de identidade, tais como palavras-passe, leitura de impressões digitais ou outras medidas biométricas.

Reforçar a segurança através da utilização de cartões inteligentes e de tecnologias de verificação avançadas.

Monitorização em tempo real:

Monitorize a entrada e saída de pessoas em tempo real, acompanhando os eventos de acesso e registando os dados relevantes.

Permitir que os administradores supervisionem o funcionamento do sistema e respondam prontamente a quaisquer irregularidades.

Sensores:

Implementar sensores, bobinas e dispositivos para detetar vários estados, incluindo entrada e saída de pessoal, tráfego unidirecional ou bidirecional, etc.

Melhorar a capacidade do sistema para se adaptar a diferentes cenários de tráfego e manter a segurança.

Sistema de alarme:

Integrar alarmes sonoros e luminosos no sistema para fornecer alertas sonoros e visuais em resposta a eventos de segurança ou tentativas de acesso não autorizado.

Aplicar medidas de segurança adicionais, como a monitorização por vídeo, para aumentar a segurança e dissuadir potenciais ameaças.

Gestão de dados:

Gerir informações relacionadas com a entrada e saída de pessoal, permitindo aos administradores acrescentar ou eliminar dados conforme necessário.

Apoiar as funções de análise de dados e de elaboração de relatórios para uma melhor compreensão e otimização do desempenho do sistema.

Multi-funcionalidade:

Fornecer um sistema versátil que possa ser utilizado em combinação com sistemas de assiduidade, gestão de encargos, sistemas de bilhetes e outras aplicações informáticas.

Facilitar várias funções de gestão, incluindo o controlo do acesso ao cartão do empregado, a assiduidade nas deslocações, a gestão das refeições, etc.

Em suma, o sistema de controlo de acesso por torniquete desempenha um papel crucial na garantia de processos de entrada e saída seguros, organizados e eficientes, incorporando tecnologias e caraterísticas avançadas para melhorar o controlo de acesso e a segurança globais.

Em suma, o sistema de controle de acesso de catracas não é apenas uma instalação necessária para a gestão de canais de locais públicos, mas também um equipamento básico para a gestão interna de empresas modernas. Pode ajudar as empresas a melhorar a segurança, a eficiência da gestão de pessoal e o nível de tecnologia da informação, além de promover o desenvolvimento empresarial.

A função do sistema inteligente de controle de acesso à catraca deve atender às necessidades reais e não deve ser chamativa. Se a busca unilateral do potencial de liderança do sistema levar a investimentos excessivos e a desviar-se muito das necessidades reais. Portanto, a praticabilidade do sistema é o primeiro princípio que deve ser seguido primeiro. Ao mesmo tempo, os produtos front-end e o software do sistema têm boa capacidade de aprendizado e operabilidade. Em particular, a operabilidade (conveniência) permite que gerentes com níveis primários de operação de computador dominem os fundamentos operacionais do sistema por meio de treinamento simples e alcancem o nível operacional de conclusão de tarefas de serviço.

Vantagens do sistema:

O sistema de controlo de acesso por torniquete oferece várias vantagens para a gestão e segurança dos pontos de entrada em diferentes ambientes. Eis algumas das principais vantagens:

Segurança reforçada:

Proporciona um sistema de entrada controlado e seguro, impedindo o acesso não autorizado e melhorando a segurança geral.

Autenticação biométrica:

Integra métodos avançados de autenticação biométrica, como a impressão digital ou o reconhecimento facial, para maior segurança e identificação exacta.

Controlo de tempo e assiduidade:

Regista e acompanha as horas de entrada e saída dos indivíduos, facilitando o acompanhamento preciso do tempo e da assiduidade dos empregados.

Registo de dados e relatórios:

Regista dados de entrada e saída, fornecendo um recurso valioso para auditoria, conformidade e geração de relatórios sobre padrões de acesso.

Prevenção do Tailgating:

Reduz o risco de “tailgating” ou “piggybacking”, permitindo a entrada apenas a indivíduos com credenciais válidas.

Flexibilidade operacional:

Oferece configurações flexíveis, como a definição de torniquetes para serem normalmente abertos ou normalmente fechados com base em requisitos operacionais.

Integração com outros sistemas:

Integra-se com outros sistemas de segurança, como câmaras de vigilância e alarmes de incêndio, para uma solução de segurança abrangente.

Gestão de filas de espera:

Regula o fluxo de pessoas, evitando a sobrelotação e assegurando um processo de entrada sem problemas, especialmente em zonas de grande tráfego.

Monitorização e controlo remoto:

Permite a monitorização e o controlo remotos do sistema de controlo de acesso, proporcionando flexibilidade ao pessoal de segurança.

Definições personalizáveis:

Suporta definições personalizáveis para permissões de acesso, configurações e parâmetros de segurança com base nas necessidades específicas do ambiente.

Eficiência operacional:

Simplifica os processos de entrada, reduzindo os estrangulamentos e melhorando a eficiência operacional global.

Dissuasão do acesso não autorizado:

Serve como um dissuasor visível para indivíduos não autorizados, desencorajando tentativas de entrada ilegal.

Solução rentável:

Oferece uma solução económica e escalável para o controlo de acesso e segurança, especialmente quando comparada com as medidas de segurança tradicionais.

Redução da dependência de chaves físicas:

Elimina a necessidade de chaves físicas, reduzindo o risco de perda ou duplicação de chaves.

Globalmente, o sistema de controlo de acesso por torniquete oferece uma solução completa e eficaz para gerir o acesso e garantir um ambiente seguro.

Princípio de trabalho:

O princípio de funcionamento de um sistema de controlo de acesso por torniquete envolve a integração de componentes de hardware, métodos de identificação e mecanismos de controlo. Eis um resumo geral do funcionamento de um sistema de controlo de acesso por torniquete:

Métodos de identificação:

As pessoas que pretendem entrar são obrigadas a autenticar-se através de vários métodos de identificação. Os métodos de identificação mais comuns incluem:

Leitor de cartões: As pessoas apresentam os cartões de acesso (como os cartões RFID) a um leitor de cartões para verificação.

Reconhecimento biométrico: Utiliza dados biométricos (impressão digital, caraterísticas faciais, leitura da íris) para uma identificação exacta.

Entrada de palavra-passe/PIN: Os indivíduos introduzem uma palavra-passe ou PIN único para autenticação.

Leitura de códigos QR: Digitalizar códigos QR apresentados em dispositivos móveis ou cartões de acesso.

Terminal de controlo de acesso:

Os dados de identificação são processados por um terminal de controlo de acesso, que pode incluir um ecrã de visualização, um microfone, um altifalante e métodos de entrada.

Controlador de controlo de acesso:

O controlador de controlo de acesso é a unidade central de processamento do sistema. Verifica os dados de autenticação recebidos do terminal de controlo de acesso e determina se o acesso deve ser concedido.

Verificação de autorização:

O controlador compara os dados de identificação com as informações pré-registadas na base de dados do sistema. Verifica se a pessoa tem as autorizações necessárias para aceder à área protegida.

Ativação da porta do torniquete:

Se a verificação for bem sucedida, o controlador de controlo de acesso envia um sinal para ativar o portão do torniquete, permitindo a entrada autorizada.

Movimento do torniquete:

O portão do torniquete abre-se para permitir a entrada e o indivíduo pode passar. O movimento do torniquete pode assumir a forma de braços oscilantes, barreiras deslizantes ou rotação do torniquete a toda a altura, consoante o tipo específico de torniquete.

Controlo de tempo e assiduidade:

O sistema regista o evento de entrada, registando a hora e a identidade do indivíduo. Estes dados podem ser utilizados para efeitos de controlo do tempo e da assiduidade.

Alarmes e notificações:

Se houver uma tentativa de entrada não autorizada ou se houver um problema com o processo de autenticação, o sistema pode acionar alarmes e notificações. Isto pode incluir alarmes sonoros, alertas visuais ou notificações enviadas para o pessoal de segurança.

Integração com outros sistemas:

O sistema de controlo de acesso por torniquete pode ser integrado noutros sistemas de segurança e gestão, como câmaras de vigilância, alarmes de incêndio e sistemas de gestão de visitantes, melhorando as medidas gerais de segurança.

Monitorização e controlo remoto:

Alguns sistemas oferecem capacidades de monitorização e controlo remotos, permitindo ao pessoal de segurança gerir o sistema a partir de uma localização central.

Gestão de filas de espera:

Em áreas com muito movimento, o sistema de controlo de acesso por torniquete pode regular o fluxo de pessoas, evitando a sobrelotação e garantindo um processo de entrada sem problemas.

Integração da segurança contra incêndios:

Em caso de incêndio ou emergência, o sistema pode integrar-se com sistemas de alarme de incêndio para abrir automaticamente os torniquetes, facilitando uma evacuação rápida e segura.

O princípio de funcionamento de um sistema de controlo de acesso por torniquete centra-se na identificação exacta, na verificação de permissões e no acesso controlado a áreas seguras. Aumenta a segurança, assegura a conformidade com as políticas de acesso e fornece um registo dos eventos de entrada para monitorização e análise.

Princípios de conceção do sistema:

Devido à necessidade de uma gestão segura e eficiente, o projeto de um sistema de controle de acesso antiestático deverá seguir os seguintes princípios:

A praticidade do sistema

O conteúdo do sistema de controle de acesso deve atender às necessidades reais e não ser chamativo. Se a busca unilateral da natureza líder do sistema, é inevitável que cause muito investimento e se afaste muito das necessidades reais. Por conseguinte, a exequibilidade do sistema é o primeiro princípio a seguir. Ao mesmo tempo, os produtos front-end e o software do sistema têm boa capacidade de aprendizado e operabilidade. Em particular, a operabilidade permite que o pessoal de gestão com nível primário de operação de computador domine os fundamentos operacionais do sistema através de treinamento simples, de modo a atingir o nível operacional de conclusão da tarefa de serviço.

A estabilidade do sistema

Como o sistema de controle de acesso é um sistema de trabalho ininterrupto de longo prazo e está intimamente relacionado ao funcionamento normal da nossa oficina eletrostática, a estabilidade do sistema é particularmente importante. O sistema deve ter mais de três anos de experiência de aplicação bem-sucedida no mercado e grupos de clientes correspondentes e sistema de atendimento ao cliente

Sistema de segurança

Todos os equipamentos e acessórios do sistema de controle de acesso operam de forma segura e confiável. Também devem cumprir os padrões de segurança chineses ou internacionais relevantes e podem funcionar de forma eficaz em um ambiente não ideal. A poderosa função de monitoramento em tempo real e a função de ligação garantem totalmente a segurança do ambiente do usuário.

Manutenção do sistema

A manutenção do sistema de controle de acesso durante a operação deve ser o mais simples possível. A operação do sistema pode funcionar quando a energia está ligada, na medida em que você pode conectá-lo. E não há necessidade de usar muitas ferramentas especiais de manutenção no processo de manutenção. Desde a configuração do computador até à configuração do sistema, a configuração do equipamento front-end teve plenamente em conta a fiabilidade do sistema.

Quando atingimos a menor taxa de falhas do sistema, também consideramos que mesmo quando ocorrem problemas por motivos inesperados, podemos garantir o armazenamento conveniente e a rápida recuperação dos dados, e garantir que o canal possa ser aberto rapidamente em caso de emergência. A manutenção de todo o sistema está online, e o funcionamento normal de todos os equipamentos não será interrompido devido à manutenção de alguns equipamentos.

Sistema de reconhecimento facial

O sistema de controle de acesso de catraca de reconhecimento facial é uma nova opção para gerenciamento de acesso empresarial. No ambiente de escritório atual, um sistema de controle de acesso de catraca é um dos dispositivos que garantem segurança às empresas. Com o progresso contínuo da ciência e da tecnologia, os sistemas tradicionais de controle de acesso de catracas são gradualmente incapazes de atender às necessidades de segurança das empresas modernas. Portanto, os sistemas de controle de acesso de catracas de reconhecimento facial tornaram-se gradualmente uma escolha importante para o gerenciamento de controle de acesso de catracas empresariais.

O sistema de controle de acesso de catraca de reconhecimento facial é um sistema inteligente de controle de acesso de catraca baseado na tecnologia de reconhecimento facial. Comparado com os sistemas tradicionais de controle de acesso de catraca, possui maior segurança e comodidade. O sistema adota tecnologia avançada de reconhecimento facial, que pode identificar com rapidez e precisão as informações de identidade dos funcionários e concluir a operação de abertura do portão em poucos segundos. Pode impedir eficazmente a entrada de estranhos na empresa e conseguir uma gestão automatizada de todos os registos de assiduidade do pessoal e dos funcionários.

Em comparação com os sistemas tradicionais de acesso a catracas, os sistemas de acesso a catracas de reconhecimento facial têm as seguintes vantagens significativas:

1. Alta segurança: Adotando tecnologia de reconhecimento facial, pode identificar com precisão as identidades dos funcionários e evitar invasões ilegais e danos maliciosos.

2. Altamente conveniente: os funcionários não precisam portar cartões de acesso ou outros itens, bastando realizar o reconhecimento facial para concluir a operação de abertura da porta, economizando muito tempo e energia.

3. Gerenciamento automatizado: O sistema de controle de acesso por reconhecimento facial pode realizar o processamento automatizado de todo o gerenciamento de presença de pessoal e registros de presença de funcionários, melhorando a eficiência e a precisão do gerenciamento.

Em resumo, o sistema de controle de acesso de catraca de reconhecimento facial é uma opção de nova geração para gerenciamento de acesso empresarial, fornecendo serviços de controle de acesso mais eficientes, seguros e convenientes. Com a contínua inovação e melhoria da tecnologia, os sistemas de controle de acesso de catracas de reconhecimento facial serão mais amplamente utilizados no mercado futuro.

O texto acima fornece uma introdução geral sobre o sistema de controle de acesso de catraca de reconhecimento facial., vamos dar uma olhada nas características do sistema de controle de acesso de catraca de reconhecimento facial

1. Depois que o pedestre sai da área de detecção de proteção, a primeira área de detecção de segurança detecta a entrada não autorizada e a porta é fechada, o alarme soa e o sistema de controle de acesso da catraca de reconhecimento facial tem funções como alarme de intrusão ilegal, alarme de intrusão reversa , alarme final e alarme de tempo limite.

2. Equipado com um codificador digital, ele corrige automaticamente o ângulo de giro e o desempenho de sincronização da porta giratória AB é forte.

3. Indicação de tráfego direcional LED, indicando o status do canal, orientando os pedestres a passarem rapidamente.

4. O sistema de controle de acesso da catraca de reconhecimento facial é equipado com proteção dupla mecânica e fotoelétrica e anti-esmagamento, e a transmissão de amortecimento da porta giratória é separada automaticamente.

5. A catraca de reconhecimento facial tem ruído zero, desempenho estável e durável, aparência robusta e não é fácil de usar.

6. Quando a porta da catraca giratória é impactada por forças externas, o sistema de controle de acesso da catraca de reconhecimento facial pode amortecer automaticamente o ângulo de deflexão para evitar danos à catraca giratória.

7. Os pedestres dão ré e saem do pedestre pela segunda área de detecção de segurança. Antes que o portão seja restaurado ao seu estado básico, a segunda área de detecção de segurança que não emitiu um sinal legal de abertura da porta detecta mais uma vez alguém entrando e o sistema de controle de acesso da porta de acesso rápido facial emite um alarme.

Quais são as características do sistema de controle de acesso da catraca de reconhecimento facial? Após a introdução acima, acredito que todos devem ficar claros agora. Nos últimos anos, a tecnologia de reconhecimento facial tem sido amplamente utilizada em várias plataformas, e os sistemas de controle de acesso de catracas de reconhecimento facial também têm sido amplamente favorecidos. Se você tiver alguma necessidade relacionada, entre em contato com nosso atendimento ao cliente online.

Resolução de falhas

Hoje em dia, muitos lugares têm usado catracas de controle de acesso com reconhecimento facial, e o reconhecimento facial também trouxe considerável conveniência aos usuários. No uso diário, também pode haver alguns problemas de funcionamento no sistema de controle de acesso da catraca de reconhecimento facial. Então, vamos falar brevemente sobre soluções comuns para o mau funcionamento do sistema de controle de acesso da catraca de reconhecimento facial.

Soluções comuns de falha do sistema de controle de acesso da catraca de reconhecimento facial:

1. As possíveis razões para o problema da máquina de reconhecimento facial não abrir a porta e a tela ficar presa durante a verificação incluem: a linha de sinal de rede não está conectada corretamente, a fonte de alimentação não pode ser fornecida normalmente, o sinal de desbloqueio não é emitido durante verificação e a fechadura eletrônica de suporte está com defeito. As etapas para resolver o problema com a máquina de reconhecimento facial são as seguintes: reconectar a linha de sinal para teste, curto-circuitar o teste GND/PUSH, conectar o sinal de detecção COM, sendo recomendado substituí-lo por uma nova detecção de fechadura eletrônica.

2. O facto de a luz de preenchimento do dispositivo estar acesa durante muito tempo, especialmente em aplicações de escritório, pode ter um certo impacto no ambiente de trabalho. Ao adquirir um terminal de dispositivo, é necessário comunicar claramente ao fornecedor se é possível optar por ajustar a luz de preenchimento na hora certa ou se o dispositivo pode ajustar automaticamente o brilho da luz de preenchimento com base nas mudanças de luz.

3. The problem of misidentification on the device can be solved by raising the recognition threshold. Geralmente, quanto maior o limite, menor a probabilidade de identificação incorreta. No entanto, também deve ser notado que quanto maior o limiar, mais lenta será a velocidade do reconhecimento facial. A taxa e a velocidade de reconhecimento são uma faca de dois gumes. Para encontrar o equilíbrio certo, os problemas acima podem ser evitados. Aqueles que conseguirem isso devem ser fabricantes profissionais de máquinas de reconhecimento de acesso facial.

O texto acima apresenta brevemente várias soluções comuns para a falha do sistema de controle de acesso de reconhecimento facial, mas ainda é recomendado que os usuários procurem pessoal profissional do fabricante para lidar com a falha da catraca de reconhecimento facial.

Introdução de software de sistema

Independentemente do tipo de controlador de acesso que você escolher, ele estará equipado com o software de gerenciamento correspondente. As funções que o software pode realizar são basicamente as mesmas. O software do sistema de controlo de acesso ao torniquete tem uma interface de utilizador amigável, operação simples e conveniente, visualização hierárquica de todos os caracteres ingleses, operação com o rato na janela, gravação automática no disco e vários métodos de consulta. Como o software do sistema adota um formato de banco de dados, ele pode ser compatível com outros softwares de escritório. Atendimento e gestão de pessoal podem ser realizados.

Independentemente do tipo específico de controlador de acesso, este vem equipado com o software de sistema correspondente. As funcionalidades do software são geralmente semelhantes nos diferentes sistemas. Segue-se uma visão geral das caraterísticas normalmente encontradas no software do sistema de controlo de acesso por torniquete:

Interface de fácil utilização:

O software do sistema possui uma interface de fácil utilização com uma operação simples e conveniente. Utiliza frequentemente ecrãs hierárquicos em caracteres ingleses, operação com o rato em janela, gravação automática em disco e vários métodos de consulta.

Compatibilidade e integração:

Uma vez que o software do sistema adopta um formato de base de dados, é compatível com outro software de escritório. Suporta a gestão da assiduidade e do pessoal, proporcionando uma plataforma versátil para as necessidades organizacionais.

Configuração e inicialização do dispositivo:

Permite a definição dos endereços das portas dos torniquetes de peões, a inicialização das máquinas de cartões, a limpeza e a triagem do equipamento das máquinas de cartões e a verificação e definição da data e da hora.

Definições de abertura e fecho da porta:

Permite a definição do estado de abertura e fecho das portas, incluindo os dias de descanso. Permite configurar os horários de abertura das portas para as diferentes horas do dia.

Configuração do controlo de acesso:

Fornece opções para definir a forma de acesso à porta, os métodos de acesso e a gestão dos cartões de utilizador. Isto inclui a adição e eliminação de cartões de utilizador e a definição do período de validade dos cartões de utilizador.

Definições dos parâmetros de software:

Permite a definição dos parâmetros básicos do software, incluindo a configuração da palavra-passe e os parâmetros básicos pessoais.

Inicialização e gestão de bases de dados:

Executa a inicialização das informações do disco rígido do software (inicialização de dados) e oferece um recurso Database Doctor para classificar as tabelas do software.

Input e definição departamental:

Facilita o contributo dos departamentos e a definição de uma melhor estruturação organizacional.

Consulta de informações pessoais:

Permite consultar informações sobre o pessoal, fornecendo uma visão geral detalhada dos indivíduos no sistema.

Extração de dados e estatísticas:

Extrai e converte as informações de registo da máquina de cartões e efectua estatísticas diárias de dados de acesso e estatísticas mensais de dados.

Integração de sistemas operativos e software:

O software do sistema funciona na plataforma operativa WIN2000 ou WinXP, integrando-se no sistema operativo e noutros componentes de software.

Monitorização em tempo real:

Monitoriza o pessoal de entrada/saída em tempo real, editando cada área de porta, programando o sistema e consultando todos os dados de emergência e de acesso de pessoal em tempo real.

Gestão de bases de dados:

A base de dados do software adopta um servidor SQL normalizado ou uma base de dados de acesso com uma interface de acesso geral ODBC. Fornece funções de importação e exportação em formato de ficheiro Excel.

Armazenamento e apresentação de relatórios:

Classifica as informações e os relatórios do sistema de armazenamento para facilitar a pesquisa e a recuperação. A função de relatório ajuda na análise e gestão exaustivas dos dados.

Em suma, o software de sistema para controlo de acessos por torniquete é uma ferramenta poderosa que agiliza a configuração, gestão e monitorização dos sistemas de controlo de acessos. A sua interface de fácil utilização e as suas diversas funcionalidades fazem dele um componente essencial para garantir uma segurança e uma gestão de pessoal eficazes.