Last updated on: Ottobre 18th, 2024 12:33 pm

Che cos’è un tornello biometrico?

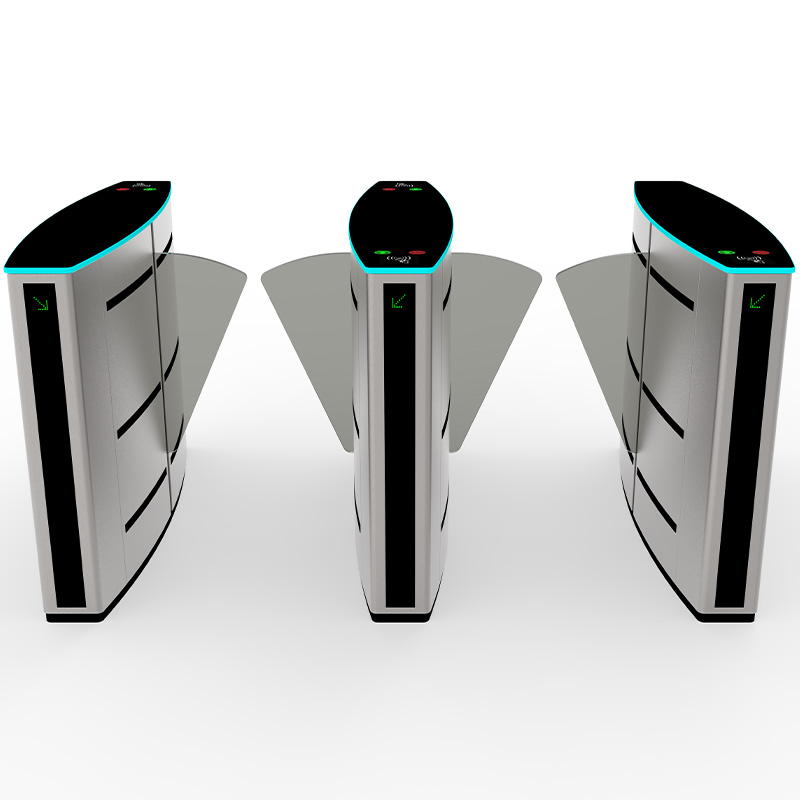

Il tornello biometrico è un tipo di cancello pedonale che utilizza la tecnologia biometrica per verificare il passaggio. Di solito ha uno spazio sufficiente per integrare facilmente i dispositivi biometrici. In base ai diversi metodi di identificazione, i tornelli pedonali possono essere suddivisi in tornelli con lettore di schede, tornelli con codice QR e tornelli biometrici. Oggi parleremo principalmente dei tornelli biometrici.

Il tornello biometrico presenta i vantaggi di elevata affidabilità, elevato occultamento, nessuna necessità di supporti esterni, funzionamento più conveniente, rapida velocità di riconoscimento, maggiore sicurezza ed elevata accettazione da parte dell’utente. Attualmente, il tornello biometrico viene utilizzato principalmente in aree residenziali di fascia alta, uffici, campus, ospedali, punti panoramici, dogane, aviazione, metropolitana, ferrovia e altri scenari ed è uno dei più importanti sistemi di controllo degli accessi nel campo della sicurezza .

Il metodo di identificazione biometrica è caratterizzato dall’identificazione della biometria delle persone di passaggio, con elevata affidabilità. Ad esempio, il metodo di riconoscimento facciale utilizza la luce visibile per ottenere informazioni sull’immagine del viso. Durante il movimento dei pedoni, la telecamera può acquisire attivamente le informazioni facciali del pedone e identificare rapidamente l’autorità del traffico del pedone. I tornelli biometrici in luoghi diversi utilizzano metodi di identificazione diversi, alcuni utilizzano un unico metodo di identificazione e alcuni utilizzano più combinazioni.

Tipi di tornelli biometrici:

In base alle diverse informazioni di riconoscimento, il tornello biometrico può essere suddiviso in quattro tipi: tornello con riconoscimento del volto, tornello con impronte digitali, tornello con riconoscimento delle vene delle dita e cancello con riconoscimento dell’integrazione del certificato personale. In questo modo, il cancello girevole pedonale ha metodi di identificazione diversificati, realizza varie funzioni e soddisfa le esigenze di utilizzo di varie occasioni.

Dillo in modo più dettagliato, il tornello biometrico si basa sul tradizionale cancello del tornello intelligente, che aggiunge una varietà di biotecnologie come il riconoscimento delle impronte digitali, il riconoscimento delle vene delle dita, il riconoscimento facciale, il riconoscimento delle vene del palmo e il riconoscimento dell’iride, in modo da rendere il tornello cancello metodi di identificazione diversificati e soddisfare le esigenze di diverse occasioni. Ad esempio, se il tornello biometrico viene utilizzato per l’ispezione di sicurezza in aeroporto, puoi mostrare il tuo documento d’identità e la carta d’imbarco e passare attraverso il cancello del tornello self-service. Rispetto al tradizionale processo di imbarco, il tornello biometrico può ridurre notevolmente i tempi di attesa.

Negli ultimi anni, l’applicazione dei tornelli biometrici ha registrato un’espansione significativa, accompagnata da continui progressi nelle tecnologie come il riconoscimento facciale, delle impronte digitali e dell’iride. Ciò ha determinato un aumento della domanda di mercato e un notevole miglioramento dei tassi di penetrazione del mercato. Tra i vari tornelli biometrici, il tornello a riconoscimento facciale è emerso come il prodotto principale nel mercato globale, registrando una rapida crescita nelle spedizioni di mercato.

I tornelli a riconoscimento facciale eccellono nella gestione dell’ordinamento, della discriminazione e dell’identificazione di più volti in campi di applicazione specifici. Il tornello a riconoscimento facciale rappresenta una solida soluzione di controllo degli accessi per i varchi biometrici pedonali. A differenza della verifica delle impronte digitali o del riconoscimento dell’iride, che richiedono dispositivi elettronici o sensori specifici, i tornelli a riconoscimento facciale utilizzano una luce invisibile per catturare le informazioni dell’immagine del volto. Questo metodo è discreto e non facilmente rilevabile.

I tornelli a impronta digitale sono ampiamente utilizzati nella gestione del controllo degli accessi biometrici e offrono vantaggi unici, pur avendo punti di forza e di debolezza. La scelta di uno specifico tornello dipende dai requisiti specifici dei clienti in diverse applicazioni pratiche.

Il tornello a impronte digitali è una soluzione tecnologica biometrica comoda, affidabile, non invasiva ed economica. Nonostante alcune limitazioni, ha un potenziale significativo per un’applicazione diffusa in vari settori. Gli utenti devono considerare attentamente le loro esigenze e circostanze specifiche quando scelgono un tornello per la gestione del controllo degli accessi.

Vantaggi:

Rispetto ai tornelli tradizionali, il tornello biometrico presenta i seguenti vantaggi:

Sicurezza potenziata:

I tornelli biometrici offrono un livello di sicurezza superiore rispetto ai tornelli tradizionali. I tratti biologici e comportamentali unici, come le impronte digitali, il riconoscimento del volto o i modelli dell’iride, sono difficili da falsificare o replicare, riducendo il rischio di accesso non autorizzato.

Accuratezza e precisione:

I tornelli biometrici offrono un’elevata precisione nell’identificazione delle persone. L’uso di caratteristiche biologiche distinte e uniche garantisce la precisione dell’autenticazione, riducendo al minimo le possibilità di falsi positivi o negativi.

Gestione delle caratteristiche comportamentali:

La tecnologia biometrica consente di gestire le caratteristiche del comportamento umano. I sistemi di controllo degli accessi possono non solo regolare i diritti di accesso, ma anche raccogliere dati sulla densità del personale, sulle statistiche di frequenza e sul tracciamento delle traiettorie per un’analisi comportamentale completa.

Convenienza:

L’identificazione biometrica è spesso più comoda dei metodi tradizionali. Gli utenti non devono portare con sé oggetti fisici come chiavi o tessere di accesso, riducendo il rischio di smarrimento o furto. I dati biometrici sono intrinsecamente portatili e possono essere consultati ovunque e in qualsiasi momento.

Indimenticabile e confidenziale:

I tratti biometrici, come le impronte digitali o i tratti del viso, sono unici per ogni individuo e difficili da dimenticare. Ciò aumenta la comodità del processo di identificazione, mantenendo al contempo un elevato livello di riservatezza.

Prestazioni anticontraffazione:

Le tecnologie di riconoscimento biometrico sono note per le loro solide prestazioni anticontraffazione. La difficoltà di replicare o falsificare i tratti biologici ne fa un metodo affidabile per l’autenticazione delle identità individuali.

Universalità:

I tratti biometrici sono universali, ovvero tutti possiedono caratteristiche biologiche simili. Questa universalità consente un’applicazione diffusa tra popolazioni diverse.

Unicità:

L’unicità delle caratteristiche biometriche garantisce la possibilità di distinguere accuratamente ogni individuo. Questa peculiarità aggiunge un ulteriore livello di sicurezza al processo di identificazione.

Permanenza:

Le caratteristiche biometriche sono permanenti, cioè rimangono relativamente invariate nel tempo. Questa stabilità garantisce la longevità e l’affidabilità del metodo di identificazione biometrica.

Collezionismo:

Le caratteristiche biometriche devono essere facilmente rilevabili per un’applicazione pratica. Che si tratti di scansione delle impronte digitali, riconoscimento facciale o altri metodi, la facilità di ottenere dati biometrici è un fattore cruciale per l’efficacia della tecnologia.

Prestazioni di riconoscimento:

I sistemi biometrici vengono valutati in base alle loro prestazioni di riconoscimento, che comprendono accuratezza, velocità e stabilità. Un dispositivo biometrico affidabile deve raggiungere un’elevata precisione di riconoscimento, funzionare rapidamente e mantenere la stabilità in varie condizioni.

Accettazione da parte dell’utente:

L’accettazione dei metodi di riconoscimento biometrico da parte degli utenti finali è fondamentale. Fattori come la facilità d’uso, le preoccupazioni per la privacy e l’accettazione culturale contribuiscono all’accettazione generale della tecnologia.

In conclusione, l’uso della tecnologia di riconoscimento biometrico è motivato dalla sua combinazione unica di sicurezza, accuratezza, convenienza e accettazione, che la rende una valida soluzione per i sistemi di controllo degli accessi e altre applicazioni.

Suggerimenti per l’acquisto:

Suggerimenti per la selezione dei tornelli biometrici:

Negli ultimi anni i tornelli biometrici hanno conosciuto un rapido sviluppo, con progressi come i tornelli a impronta digitale e i tornelli a riconoscimento facciale. Tuttavia, gli utenti si trovano spesso in difficoltà nella scelta della tecnologia più adatta alle loro esigenze. Nella scelta di un tornello biometrico è necessario considerare i seguenti fattori chiave:

Accettazione da parte dell’utente:

L’accettazione da parte degli utenti è fondamentale per qualsiasi soluzione di prodotto. È fondamentale capire quali modelli biometrici sono accettabili per gli utenti. Ad esempio, le preoccupazioni relative all’igiene e ai requisiti specifici di identificazione degli utenti possono portare al rifiuto dei tornelli a impronta digitale. L’avvento della tecnologia senza contatto risponde a queste preoccupazioni, sottolineando l’importanza di allineare le soluzioni alle preferenze degli utenti.

Sicurezza dei tornelli biometrici:

Come per i pericoli nascosti della sicurezza della rete, la popolarità delle soluzioni biometriche attira i criminali che tentano di accedere senza autorizzazione. La sicurezza è una considerazione fondamentale quando si scelgono tornelli biometrici per proteggersi da potenziali minacce, istruzioni non autorizzate o attacchi diretti.

Precisione:

Nonostante la maturità tecnologica, l’accuratezza rimane un’esigenza fondamentale dei clienti. Indicatori chiave come il tasso di falsa accettazione (FRR), il tasso di falso allarme, il tasso di riconoscimento e il tasso di falso rifiuto (FAR) aiutano a valutare l’accuratezza del prodotto. Fattori come la luce ambientale, la distanza di riconoscimento e le alterazioni dell’utente, come il trucco o la chirurgia estetica, possono influire sull’accuratezza del riconoscimento facciale.

Costo del tornello biometrico:

Il costo è un fattore importante per gli utenti e spesso gioca un ruolo decisivo nella scelta dell’hardware di identificazione più efficiente. Bilanciare le considerazioni sui costi con le caratteristiche desiderate è essenziale per prendere decisioni informate.

Ambiente con tornello biometrico:

L’ambiente di installazione influenza in modo significativo le prestazioni del prodotto. Fattori come la scarsa illuminazione che influisce sul riconoscimento del volto o dell’iride richiedono un’attenta considerazione. Prima di scegliere un tornello biometrico, è necessario valutare i fattori ambientali e, se necessario, apportare delle modifiche.

Tendenze:

Le tendenze della tecnologia biometrica si evolvono nel tempo. Mentre i tornelli a impronta digitale erano inizialmente popolari a causa dei costi e dei vincoli tecnici, negli ultimi anni si è assistito a un’impennata nell’adozione della biometria, in particolare nei settori finanziario e carcerario. I tornelli a riconoscimento facciale e quelli a riconoscimento dell’iride stanno guadagnando popolarità nei progetti di fascia alta grazie alla loro precisione relativamente elevata.

È importante notare che questi elementi servono come standard generali, poiché non esiste un modello unico per tutti i progetti. La scelta del tornello biometrico più appropriato richiede una considerazione completa di fattori quali la posizione, l’ambiente e la popolazione dell’applicazione.

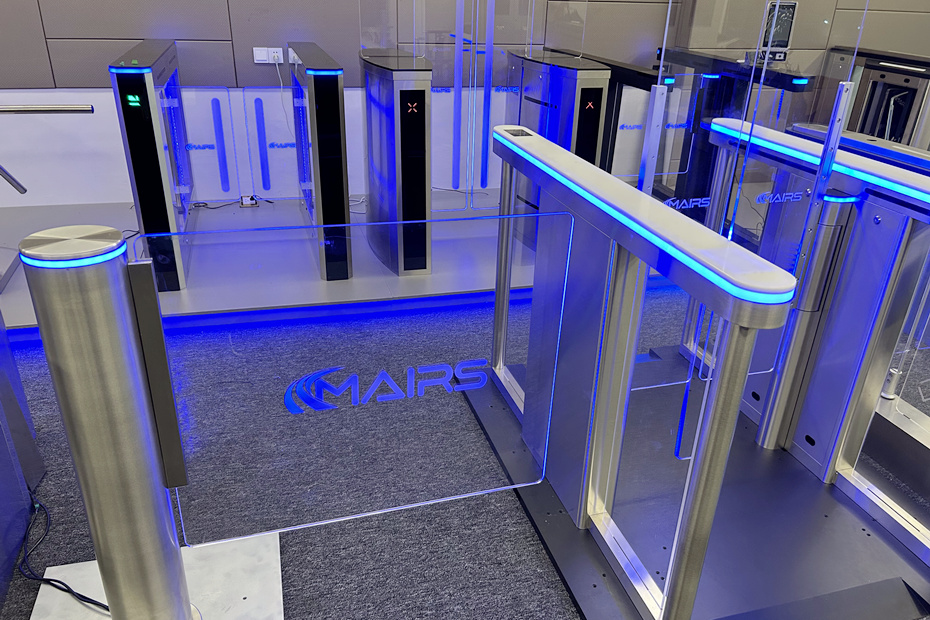

Tutti i nostri tipi di tornelli(tornello a battente, tornello a sbarramento, tornello a treppiede, tornello a cancello di velocità, tornello scorrevole, tornello a tutta altezza) possono integrarsi con una varietà di dispositivi biometrici. Possiamo anche fornire una varietà di dispositivi biometrici, come scanner di impronte digitali e telecamere per il riconoscimento facciale, e integrare facilmente questi dispositivi biometrici nel nostro cancello girevole pedonale. In questo modo, si può anche risparmiare spazio e avere un aspetto più bello.

Se avete bisogno di acquistare un tornello biometrico, chiamateci al: +86 1532-343-1686 o richiedere un preventivo gratuito:

[contact-form-7 id=”44422″ title=”Contact_ How much”]

Funzione di base:

In vari settori come uffici, complessi residenziali e centri commerciali, i tornelli biometrici svolgono molteplici funzioni, tra cui garantire l’ingresso e l’uscita sicuri degli utenti, condurre statistiche sulla densità del personale, tracciare la frequenza e analizzare le traiettorie dei pedoni. Attualmente, i tornelli biometrici sono emersi come una promettente pista di sviluppo in campi quali campus intelligenti, trasporti intelligenti e comunità intelligenti.

Passaggio veloce:

I varchi biometrici sono in genere progettati per garantire un passaggio rapido e un’esperienza comoda per l’utente. Il processo di autenticazione viene solitamente completato in pochi secondi, riducendo così i tempi di attesa degli utenti.

Impedire l’impersonificazione:

La tecnologia biometrica ha un’elevata precisione e può prevenire efficacemente l’impersonificazione. Le caratteristiche biologiche dell’individuo sono uniche, quindi i gate biometrici forniscono un mezzo più affidabile per la verifica dell’identità.

Registrazione dei dati e statistiche:

I varchi biometrici sono solitamente dotati di funzioni di registrazione dei dati e di statistiche per registrare le informazioni sugli spostamenti degli utenti, come i tempi di percorrenza, la frequenza, ecc. Questi dati aiutano i responsabili a comprendere meglio il comportamento degli utenti, a condurre analisi operative e a prendere decisioni.

Costruzione resistente:

Il tornello biometrico è costruito in acciaio inossidabile, sottoposto a vari processi per ottenere un aspetto originale ed esteticamente gradevole, garantendo al contempo una robusta durata.

Funzione di apertura di emergenza:

I cancelli biometrici sono solitamente progettati con una funzione di apertura di emergenza per garantire che il personale possa evacuare rapidamente e in sicurezza in caso di emergenza.

Controllo del gate programmabile:

Il comando del cancello è programmabile e offre agli utenti la flessibilità di scegliere tra più modalità di funzionamento. Consente di configurare un controllo unidirezionale o bidirezionale, fornendo impostazioni personalizzabili in base alle preferenze dell’utente.

Interfaccia elettrica unificata:

Dotato di un’interfaccia elettrica esterna unificata e standard, il tornello biometrico consente di collegarsi senza problemi a diverse apparecchiature di lettura e scrittura. Questo design garantisce una facile integrazione e compatibilità del sistema.

Indicazione di traffico libero:

Il tornello biometrico include una chiara funzione di indicazione del traffico, che offre indicazioni visive sullo stato del traffico e distingue gli stati di passaggio da quelli di divieto. Questa funzione migliora la consapevolezza dell’utente e garantisce un flusso pedonale regolare.

In conclusione, il tornello biometrico va oltre il controllo d’ingresso di base, fornendo una soluzione robusta e personalizzabile con caratteristiche adatte alle moderne esigenze di sicurezza e accesso. Le sue applicazioni si estendono a diversi ambienti, rendendolo una risorsa preziosa nello sviluppo di spazi intelligenti e sicuri.

Luogo di applicazione:

I tornelli biometrici trovano applicazioni diffuse in vari settori, contribuendo a migliorare la sicurezza, l’efficienza e la riduzione dei costi. Utilizzati principalmente nelle stazioni, negli aeroporti, nelle dogane, nel controllo dei biglietti della metropolitana e negli esami, questi tornelli assicurano il passaggio regolare dei passeggeri con biglietti validi, migliorando in ultima analisi l’efficienza complessiva del lavoro.

Inoltre, la versatilità dei tornelli biometrici si estende a settori quali edifici per uffici, aree residenziali, cinema, centri espositivi, biblioteche, stadi e attrazioni turistiche, rispondendo a considerazioni sia estetiche che pratiche per la progettazione di decorazioni interne ed esterne.

Le ampie applicazioni dei tornelli biometrici, in particolare quelli a riconoscimento facciale, vanno oltre il tradizionale controllo degli accessi. Queste tecnologie svolgono un ruolo fondamentale nella modernizzazione delle misure di sicurezza, nel miglioramento dell’efficienza e nella creazione di ambienti più comodi e sicuri in vari settori.

Tipi di tecnologia biometrica:

La tecnologia biometrica si riferisce all’utilizzo di caratteristiche biologiche e comportamentali distintive del corpo umano allo scopo di riconoscere e autenticare le identità individuali. Questa tecnologia comprende varie caratteristiche fisiologiche, come le impronte digitali, le vene delle dita, le impronte del palmo, la forma del palmo, la struttura del viso, l’iride, le impronte vocali, le vene del palmo, il DNA, e caratteristiche comportamentali come le firme e l’andatura.

La tecnologia di identificazione biometrica è un approccio completo che integra diversi sensori biometrici e principi di biostatistica. Esaminando da vicino i tratti fisiologici e comportamentali intrinseci di ogni individuo, come le impronte digitali, la forma del palmo della mano, il disegno dell’iride, le vene, la scrittura a mano, la voce e l’andatura, questa tecnologia mira ad autenticare le identità individuali.

In sostanza, la tecnologia biometrica è una soluzione per l’autenticazione basata sulle caratteristiche del corpo umano. Ha guadagnato popolarità come metodo di verifica, in particolare nei sistemi intelligenti di controllo dell’accesso ai tornelli biometrici pedonali. Il cuore della biometria sta nell’acquisizione di queste caratteristiche biologiche, nella loro conversione in informazioni digitali, nell’archiviazione in sistemi informatici e nell’applicazione di algoritmi di corrispondenza affidabili per verificare e identificare l’identità personale.

Quali sono le tecnologie biometriche comuni dei tornelli biometrici? Introduciamolo brevemente.

La tecnologia biometrica è ampiamente utilizzata, soprattutto nel campo della sicurezza. Attualmente, le principali tecnologie biometriche includono il riconoscimento delle impronte digitali, il riconoscimento facciale, il riconoscimento dell’iride, il riconoscimento vocale e il riconoscimento della firma.

Identificazione delle impronte digitali:

Riconosce gli individui in base alle linee, ai dettagli e ai modelli delle impronte digitali umane.

Ampiamente utilizzato nei cancelli girevoli per l’accesso pedonale per il controllo delle presenze e degli accessi.

Vantaggi: Lunga storia, tecnologia matura, attrezzature di piccole dimensioni e costi contenuti.

Svantaggi: È necessario il contatto e problemi come l’usura, la secchezza e la pulizia delle dita possono influire sul riconoscimento.

Riconoscimento delle vene delle dita:

Utilizza la radiazione nel vicino infrarosso per catturare immagini di vene di dita umane vive per la codifica e l’autenticazione.

Supera i problemi di copia o furto in quanto richiede una vena digitale vivente.

Elevata sicurezza e convenienza con un tasso di riconoscimento del 99,99% circa.

Riconoscimento dei volti:

Riconosce gli individui in base ai tratti del viso utilizzando telecamere per catturare e analizzare le forme e i contorni del viso.

È noto per la sua praticità e facilità d’uso, ma è sensibile alle variazioni di luminosità, all’angolazione e alle espressioni del viso.

Le sfide includono cambiamenti nei tratti del viso e sensibilità all’esposizione diretta alla luce.

Riconoscimento della vena palmare:

Cattura le caratteristiche dell’immagine della vena palmare, che esiste solo in una palma vivente.

Riconosce gli individui in base alla forma geometrica della mano umana, compresi lunghezza, larghezza, spessore e superficie del palmo.

Alta precisione con un tempo di riconoscimento di circa 1 secondo.

Riconoscimento dell’iride:

Riconosce gli individui in base ai modelli unici dell’iride, che rimangono stabili dopo i due anni di età.

Noto per l’elevata precisione, la capacità di non ingannare e le caratteristiche di assenza di contatto.

Le sfide includono attrezzature costose e complesse per l’acquisizione delle immagini dell’iride.

Riconoscimento vocale:

Analizza la voce del parlante e i modelli linguistici per il riconoscimento in base alla frequenza della pronuncia.

Facile da usare, con un ampio raggio d’azione, ma con scarsa precisione e suscettibilità al rumore di fondo e ai fattori emotivi.

Riconoscimento della firma:

Analizza la grafia delle firme, compresa la pressione e la velocità, per confermare l’identità.

Si possono dividere in firme online e offline: le firme online sono più difficili da falsificare.

Le sfide includono la suscettibilità all’umore, gli strumenti di scrittura e la facilità di falsificazione.

Ogni tecnologia biometrica presenta una serie di vantaggi e svantaggi che la rendono adatta a diverse applicazioni. Il riconoscimento delle impronte digitali è il più utilizzato, mentre il riconoscimento del volto sta guadagnando popolarità. I varchi biometrici incorporano spesso una combinazione di tecnologie per soddisfare i requisiti di presenza e sicurezza degli utenti.

Video del tornello biometrico:

Il tornello biometrico è ampiamente utilizzato in ogni angolo della vita delle persone. Se desideri saperne di più sulle informazioni sui tornelli biometrici, fai riferimento alla seguente demo sui tornelli biometrici: